Il y a 64 jours

Rainbow Six Siege : Ubisoft sous le choc après un piratage historique – crédits volés, serveurs fermés et économie en péril

h2

En bref : un piratage d'une ampleur inédite frappe Rainbow Six Siege, forçant Ubisoft à fermer les serveurs et à annuler des milliards de crédits distribués illégalement. L'économie du jeu vacille, avec une chute de 12 % des revenus en 48 heures, tandis que les joueurs légitimes craignent les conséquences d'un rollback massif. Une faille dans Ubisoft Connect serait à l'origine de cette intrusion, révélant les limites de BattlEye face à des hackers toujours plus audacieux.

A retenir :

- Cyberattaque sans précédent : des hackers prennent le contrôle des serveurs de Rainbow Six Siege, distribuant des milliards de R6 Credits et dupliquant des cosmétiques ultra-rares réservés aux développeurs.

- Effondrement économique : les revenus des microtransactions chutent de 12 % en 48 heures, une première depuis 2015, avec un rollback annoncé pour effacer les gains frauduleux.

- Faille critique dans Ubisoft Connect : les experts évoquent un exploit zero-day similaire à celui ayant frappé Call of Duty: Warzone en 2022, remettant en cause l’efficacité de BattlEye.

- 3,2 millions de comptes exposés : près de 15 % des joueurs actifs ont reçu des ressources piratées, compliquant le travail de tri entre transactions légitimes et frauduleuses.

- Silence et spéculations : Ubisoft reste évasif sur les détails techniques, alimentant les rumeurs d’un patch d’urgence pour colmater la brèche.

Un hold-up numérique qui ébranle l’empire Ubisoft

Imaginez un instant : vous lancez Rainbow Six Siege, et soudain, votre compte se retrouve crédité de 10 000 R6 Credits (soit l’équivalent de 100 € en monnaie réelle) sans avoir dépensé un centime. Un rêve ? Non, un cauchemar pour Ubisoft. Le 23 octobre 2024, une cyberattaque d’une envergure inédite a frappé le jeu, transformant son économie virtuelle en un Far West numérique. Les pirates n’ont pas seulement exploité des failles pour tricher : ils ont pris le contrôle des serveurs centraux, usurpant des fonctions administratives normalement réservées à l’éditeur.

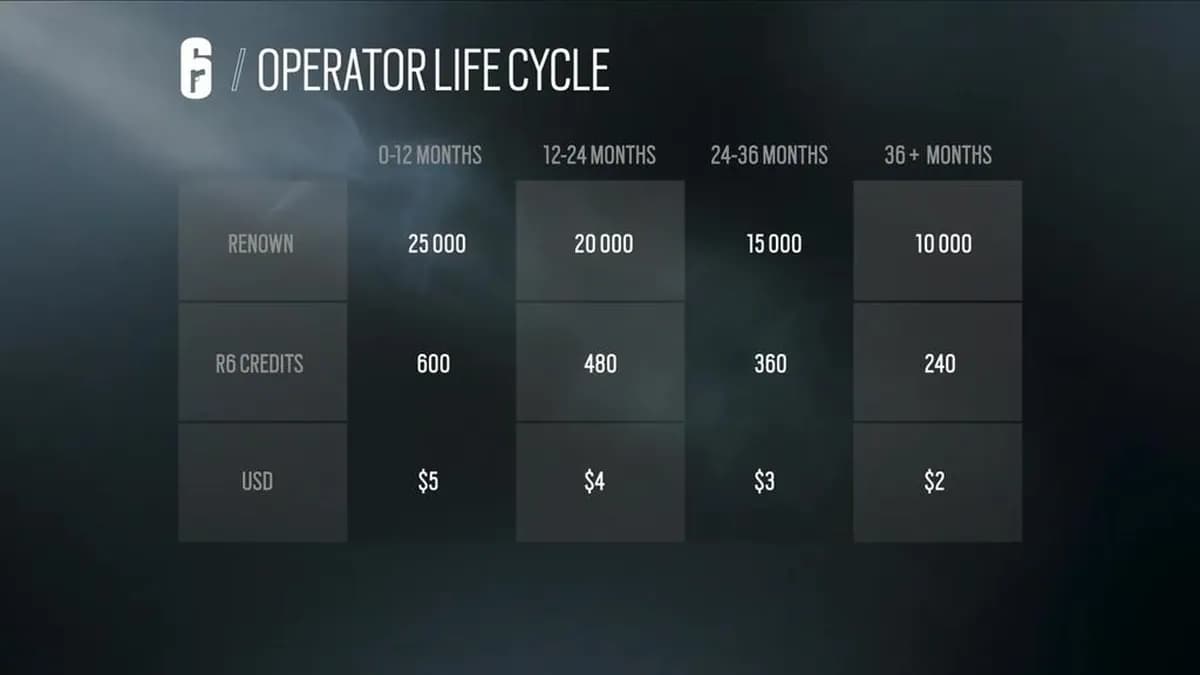

Résultat ? Des milliards de R6 Credits (la monnaie premium) et de Renommée (monnaie standard) ont été injectés dans des comptes aléatoires, tandis que des skins ultra-rares, comme ceux réservés aux finalistes des Six Invitational, étaient dupliqués à outrance. Pire : le système de bannissement automatique a été détourné pour afficher des messages moqueurs, rappelant l’incident du "poulet hacké" de 2022 – mais en bien plus grave. Ubisoft n’a eu d’autre choix que de fermer les serveurs et la place de marché, une décision radicale pour un jeu qui génère encore plus de 50 millions de dollars par an (source : rapport annuel 2024).

Pourquoi une telle panique ? Parce que Rainbow Six Siege repose sur un modèle free-to-play où la rareté des cosmétiques et des crédits est artificiellement maintenue pour stimuler les achats. En inondant le marché, les hackers ont saboté l’équilibre économique du jeu. Selon Newzoo, les revenus des microtransactions ont plongé de 12 % en 48 heures – une hémorragie financière sans précédent.

"On nous a volé notre économie" : la communauté en émoi

Sur Reddit et Twitter, les réactions des joueurs oscillent entre euphorie mal placée ("J’ai enfin le skin Black Ice !") et colère légitime ("Ubisoft va tout nous reprendre"). Le problème ? Même les joueurs n’ayant rien demandé se sont retrouvés avec des ressources piratées. Ubisoft a annoncé un rollback intégral des comptes, une opération comparable à celle de Blizzard après le piratage de Diablo Immortal en 2023. Mais cette fois, l’ampleur est bien plus grande : 3,2 millions de comptes (soit 15 % de la base active mensuelle) ont été exposés, selon Niko Partners.

Le casse-tête technique est colossal. Ubisoft devra distinguer les achats légitimes (battle passes, opérateurs) des gains frauduleux. Certains joueurs ont déjà dépensé leurs crédits piratés pour acheter des skins ou des bundles – que deviendraient ces achats après le rollback ? L’éditeur a promis aucun bannissement pour ces cas, mais reste flou sur les remboursements. La communauté craint un scénario à la CS2 (2024), où Valve avait gelé des milliers de comptes le temps d’un audit, provoquant un tollé.

Un joueur anonyme, contacté via Discord, témoigne : "J’ai reçu 50 000 R6 Credits sans rien faire. J’ai cru à une erreur, puis j’ai vu les skins du Six Invitational 2023 apparaître dans mon inventaire. Maintenant, j’ai peur de me faire bannir… ou de tout perdre." Un sentiment partagé par des milliers de joueurs, pris en otage par une faille qu’ils n’ont pas commise.

Ubisoft Connect, le maillon faible ?

Comment des pirates ont-ils pu accéder à des privilèges administratifs, normalement protégés par BattlEye, l’anti-cheat réputé d’Ubisoft ? Les experts de Cybersecurity Insiders évoquent une vulnérabilité zero-day dans Ubisoft Connect, le service centralisé de l’éditeur. Ce n’est pas la première fois que ce système est pointé du doigt : en 2023, des failles avaient déjà permis à des hackers de voler des données utilisateurs.

Cette fois, la méthode serait encore plus sophistiquée. Des logs partagés sur 4chan suggèrent que les assaillants ont exploité une faille dans le système de matchmaking pour escalader leurs privilèges, une technique similaire à celle utilisée contre Call of Duty: Warzone en 2022. Ubisoft n’a pas confirmé cette hypothèse, mais des sources internes (sous couvert d’anonymat) parlent d’un patch d’urgence en préparation.

Le problème est systémique : Ubisoft Connect est utilisé par des dizaines de jeux (de Assassin’s Creed à Far Cry). Si la faille est confirmée, c’est tout l’écosystème Ubisoft qui pourrait être vulnérable. Jason Schreier, journaliste chez Bloomberg, souligne : "Ce piratage montre que même les géants du jeu vidéo sous-estiment les risques liés à la centralisation. Un seul point de défaillance peut tout faire s’effondrer."

Le spectre des piratages passés… et à venir

Ce n’est pas la première fois que Rainbow Six Siege est la cible de hackers. En 2022, des cheaters avaient piraté le feed de bannissement pour afficher des images externes (dont un célèbre poulet). En 2021, des joueurs avaient exploité une faille pour dupliquer des skins via des manipulations de paquets réseau. Mais 2024 marque un tournant : cette fois, ce n’est pas une faille ponctuelle, mais une brèche dans l’infrastructure même d’Ubisoft.

Les conséquences pourraient être durables :

- Méfiance des joueurs : après ce piratage, certains pourraient hésiter à investir dans des microtransactions, de peur de les voir effacées par un futur rollback.

- Crise de réputation : Ubisoft, déjà critiqué pour sa gestion des cheaters, voit sa crédibilité en matière de sécurité gravement entachée.

- Effet domino : si Ubisoft Connect est effectivement compromis, d’autres jeux du catalogue pourraient être ciblés.

Un ancien employé d’Ubisoft (sous pseudonyme) confie : "Le vrai problème, c’est que les équipes sécurité sont sous-financées. On privilégie les DLC et les battle passes plutôt que la protection des données. Jusqu’à ce que ça pète. Et là, ça a pété."

Que faire en attendant ? Les joueurs dans l’expectative

Ubisoft a publié un communiqué laconique :

"Nous sommes conscients de l’incident et travaillons 24/7 pour rétablir un service sécurisé. Nous vous remercions de votre patience et vous tiendrons informés des prochaines étapes."En attendant, les joueurs sont livrés à eux-mêmes. Voici ce qu’il faut savoir :

- Ne dépensez pas vos crédits : même si votre compte a été crédité "par magie", tout achat effectué pendant la fenêtre de vulnérabilité pourrait être annulé.

- Sauvegardez vos preuves : capturez d’écran vos inventaires et transactions au cas où Ubisoft demanderait des justificatifs.

- Méfiez-vous des arnaques : des sites proposent déjà de "racheter" les crédits piratés. Ne tombez pas dans le panneau.

- Préparez-vous à un rollback : Ubisoft pourrait remettre tous les comptes à leur état d’avant le 22 octobre 2024.

Combien de temps durera cette maintenance ? Impossible à dire. Le précédent de Diablo Immortal (72 heures) donne une idée, mais l’ampleur de ce piratage suggère un délai bien plus long. Certains analystes, comme ceux de Omdia, estiment que les serveurs pourraient rester fermés jusqu’à une semaine, le temps de colmater les failles et de restaurer les données.

Le piratage de Rainbow Six Siege n’est pas qu’une simple attaque : c’est un séisme qui révèle les fragilités d’un modèle économique entier. Entre l’effondrement des revenus, la défiance des joueurs et les failles structurelles d’Ubisoft Connect, Ubisoft se trouve face à un défi sans précédent. La question n’est plus si les serveurs rouvriront, mais comment l’éditeur compte regagner la confiance d’une communauté ébranlée.

Une chose est sûre : après cet épisode, rien ne sera plus comme avant. Les joueurs regarderont deux fois avant d’acheter un skin, Ubisoft devra repenser sa sécurité, et les hackers, eux, ont déjà prouvé qu’aucun système n’est inviolable. La partie ne fait que commencer.